Hoewel KNX IP Secure en KNX Data Secure de KNX-installaties beschermen tegen ongeoorloofde lokale of externe toegang, herinnert Christian Kiefel ons eraan dat we ook rekening moeten houden met de veiligheid van spraakassistenten in de cloud die verbonden zijn met systemen in de woning.

De markt voor spraakassistenten kent een snelle, wereldwijde opmars en zal de komende drie jaar naar verwachting elk jaar met 7 % groeien. Dat is niet verwonderlijk. Eindgebruikers hebben namelijk eenvoudig toegang tot spraakassistenten dankzij goedkope luidsprekers voor in huis of een vooraf ingebouwde smartphonefunctie.

De opkomst van persoonlijke spraakassistenten zoals Alexa en Google Assistant is een belangrijke drijfveer in de groei van slimme woningen, maar al deze oplossingen zijn in de cloud gehost, waar de data worden verzameld en verwerkt op een externe computerinfrastructuur. Deze afhankelijkheid van de cloud schendt de privacy van de gebruiker ernstig en opent ook de deur voor mensen met slechte bedoelingen. Ze kunnen deze systemen op verschillende manieren aanvallen. Dat gaat van het onwettig verzamelen van data tot aanvallen op de apparaten zelf om ze schadelijke commando’s te laten uitvoeren.

Toegang door vaardigheden

De veiligheid van het systeem bij aanvallen vanaf het internet hangt onder meer af van de structuur. Tegenwoordig maken KNX IP Secure en KNX Data Secure de ongeoorloofde toegang tot de KNX-installatie onmogelijk, zelfs als het netwerk of de buskabel toegankelijk is.

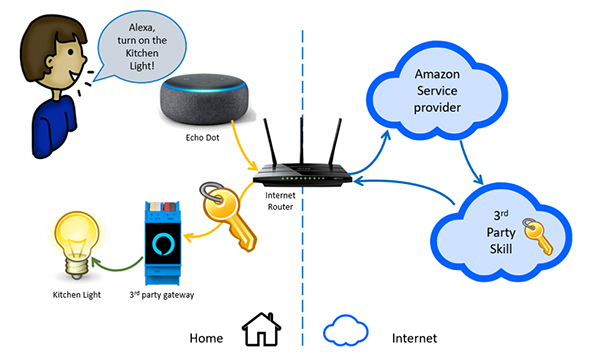

Als u gebruikmaakt van een spraakassistent zoals Alexa van Amazon moet u wel zogenoemde ‘vaardigheden’ activeren voor allerlei taken. Meer dan 100.000 van deze vaardigheden zijn al ontwikkeld door bedrijven over de hele wereld en op de markt. Afhankelijk van de toepassing, geeft elke vaardigheid toegang tot het intranet, tot verschillende in de woning geïnstalleerde apparaten en tot de KNX-installatie als dat nodig is. Deze toegang is vereist om de apparaten met gesproken commando’s te kunnen bedienen en bevragen. De toegang moet permanent open zijn, zodat het systeem een gesproken commando op elk moment kan uitvoeren.

Wie is verantwoordelijk?

Het is de aanbieder van de vaardigheid die verantwoordelijk is voor de toegang en toegangsgegevens, niet Amazon.

“Als mensen Alexa gebruiken om spelletjes te spelen of informatie te zoeken, denken ze vaak dat ze alleen met Amazon communiceren”, aldus Anupam Das, assistent-professor computerwetenschappen aan de North Carolina State University. “Maar veel van de toepassingen waarvan ze gebruikmaken zijn van de hand van derden. In onze doorlichting hebben we verschillende gebreken ontdekt waardoor die derden toegang zouden kunnen krijgen tot persoonlijke of privégegevens van gebruikers.” [1]

Als dat nodig is, heeft de fabrikant van de gateway van Alexa die in de woning is geïnstalleerd via de vaardigheid ook toegang tot het intranet en de KNX-installatie. Naast de opnames die de bovenstaande online spraakassistenten maken, verhoogt dit kanaal ook het risico op aanvallen vanaf het internet.

Figuurlijk gesproken beveiligt KNX de voordeur van de installatie op het hoogste niveau, maar bij elke geactiveerde vaardigheid geeft de eigenaar de sleutel van deze deur aan vreemden.

Bovendien wordt de huiseigenaar afhankelijk van de fabrikant van het apparaat dat de gateway van de derde partij openzet. Mensen vertrouwen erop dat de service, die over het algemeen gratis is, ook op lange termijn zal bestaan. Weet wel dat deze service exploitatiekosten voor de fabrikant met zich meebrengt. Daarom hebben we twijfels bij een functionele garantie die niet beperkt is in de tijd.

We raden dan ook met klem aan om de betrouwbaarheid van de ontwikkelaar of de fabrikant van het apparaat na te gaan voor u een vaardigheid te activeert. Bovendien moet u ook de voorwaarden van de toestemming op grond van de AVG zorgvuldig lezen.

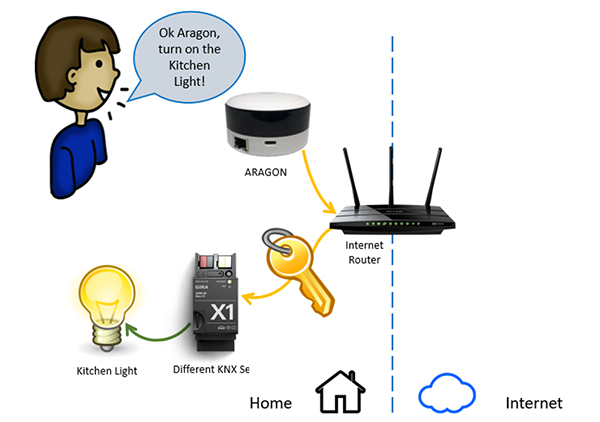

Andere aanbevelingen om uzelf beter te beschermen

U kunt ook gaan voor een offline spraakassistent die specifiek een KNX-installatie bedient, zoals Aragon, de slimme luidspreker van ProKNX. U hoeft geen vaardigheden of internetportaal te activeren, en al zeker geen toegangsgegevens vrij te geven. De verbinding met de KNX-installatie verloopt via het lokale intranet en beveiligde https-commando’s. Er is dus geen kans op ongeoorloofde toegang.

Conclusie

Samen met de installatie van KNX IP Secure en KNX Data Secure om data te beschermen tegen kwaadwillige aanvallen of ‘harvests’, is een slimme luidspreker die volledig offline werkt een goed alternatief als generieke assistent in de cloud wanneer u een slim systeem laat inbouwen. In de toekomst zullen deze opties essentieel zijn naarmate de vraag om de veiligheid van de gebruikers te garanderen

een vereiste wordt voor een slim systeem.

Referenties

[1] Feb. 21-24, Network and Distributed Systems Security Symposium 2021, North Carolina State University (https://news.ncsu.edu/2021/03/alexa-skill-vulnerabilities/), (https://anupamdas.org/paper/NDSS2021.pdf)

Christian Kiefel is CEO bij ProKNX, een toonaangevend Frans domoticabedrijf dat bij KNX is aangesloten en slimme, offline luidsprekers maakt.