KNXtoday redacteur, Yasmin Hashmi, geeft een preview van de nieuwe gratis training van 30 minuten voor iedereen die op het punt staat een gecertificeerde KNX basiscursus te volgen en de grondbeginselen van systeembeveiliging moet begrijpen.

Elke communicatietechnologie is een doelwit voor hackers, dus ook huis- en gebouwautomatiseringssystemen. De vraag naar slimme huis- en gebouwtechnologie neemt snel toe, en steeds meer toepassingen en apparatuur worden toegevoegd aan installaties en onderling verbonden voor toegang op afstand om een betere gebruikerservaring te bieden. Zonder goede bescherming kunnen zij echter het meest kwetsbare punt in een installatie vormen.

KNX Association is zich al enige tijd bewust van de behoefte aan veiligheid en heeft daarom krachtige maatregelen genomen om zijn systemen te beveiligen, waaronder de introductie van KNX Secure dat installaties beschermt op intern gegevensniveau en extern IP-niveau. Maar hoe gebruikt u, als KNX professional, KNX Secure, en welke strategieën kunt u toepassen om een solide beveiliging van de systemen die u installeert te garanderen?

Hoe toegang tot KNX installaties voorkomen

De nieuwe 30 minuten durende ‘How to Prevent Access to KNX Installations’ online training van KNX Association is gratis en beschikbaar voor alle systeemintegratoren met een MyKNX account. De cursus is een ideale aanvulling op de ETS eCampus en wordt sterk aanbevolen voordat u zich inschrijft voor een gecertificeerde KNX Basic Course. Wie de cursus afrondt, krijgt een officieel certificaat.

De cursus bestaat uit 4 hoofdstukken:

– Grondbeginselen

– Hacking scenario’s & KNX systeemconfiguraties

– Veiligheidsmaatregelen

– Veiligheidsaanbevelingen.

Grondbeginselen

In dit hoofdstuk wordt onderzocht welke gebieden bijzonder kwetsbaar zijn, zoals systemen die kritieke informatie verwerken, bijvoorbeeld toegangscodes, parlofoons, status van deur-/raamcontacten, enz, alsmede toepassingen voor bewaking, onderhoud en controle op afstand. Verder wordt uitgelegd hoe de KNX-technologie altijd alle noodzakelijke veiligheidsvoorschriften heeft gevolgd, en hoe KNX Secure maximale veiligheid garandeert door een dubbele beveiliging aan te bieden:

– KNX IP Secure – die het IP-protocol zodanig uitbreidt dat alle overgedragen telegrammen en gegevens volledig versleuteld zijn.

– KNX Data Secure, dat gebruikersgegevens effectief beschermt tegen ongeoorloofde toegang en manipulatie door middel van encryptie en authenticatie.

Potentiële risico’s & KNX systeemconfiguraties

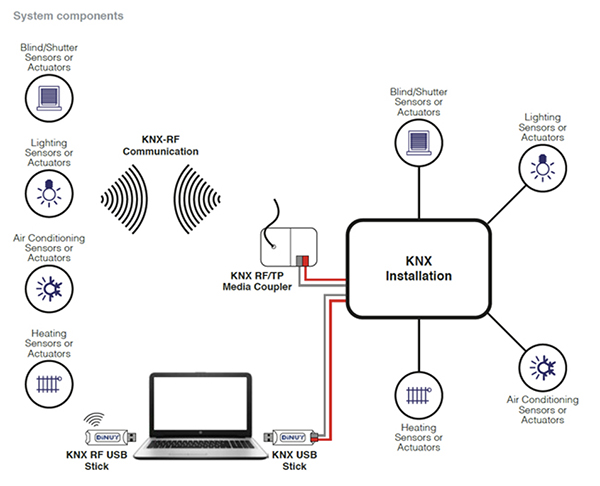

In dit hoofdstuk worden verschillende potentiële risico’s en strategieën om deze aan te pakken, onderzocht. Het behandelt het voorkomen van ongeoorloofde toegang, zowel fysiek als elektronisch, voor verschillende soorten ontwerpen en installaties, waaronder:

– Een KNX getwist-paar (TP) kabelinstallatie zonder internetverbinding.

– Een KNX TP-installatie verbonden met het internet via een fysieke verbinding met een computer (normaliter via USB) die als gateway fungeert.

– Een KNX TP-installatie direct verbonden met het internet via een router.

– Een KNX RF-installatie.

Veiligheidsmaatregelen

Dit hoofdstuk behandelt de beveiligingsmaatregelen die worden aanbevolen voor TP-installaties, IP-installaties en installaties met internettoegang. Ook wordt uitgelegd hoe ongewenste communicatie via koppelingen en routers kan worden beperkt, hoe ongewenst lezen/wijzigen van de configuratie kan worden beschermd, en hoe looptijd-communicatie kan worden beschermd.

Beveiligingsaanbevelingen

Dit hoofdstuk geeft een overzicht van de stappen die kunnen worden ondernomen om uw KNX-installatie te beveiligen:

– Als een installatie verbonden is met internet, is het gebruik van een VPN-tunnel voor toegang een absolute MUST.

– Gebruik bij gebruik van KNX Secure tunneling de door ETS voorgestelde sterke wachtwoorden en vervang deze niet door zwakke.

– Speciale aandacht is nodig voor installaties in openbare ruimten zonder toezicht – zelfs een bedraad KNX-systeem kan kwetsbaar zijn voor aanvallen.

– Installaties die gebruik maken van draadloze communicatie staan volledig in de openbaarheid. Het gebruik van KNX Secure met dit medium wordt ten zeerste aanbevolen.

– Indien u een KNX IP backbone en andere IP netwerken heeft, gebruik dan VLAN scheiding en sta communicatie enkel toe via een geschikte firewall.

– Voorkom ongeoorloofde toegang tot de buskabels met fysieke beveiliging.

– Stel in het ETS-project een sterk wachtwoord in om de configuratie te beschermen.

– Stel een sterk wachtwoord in voor uw router.

– Gebruik firewalls om de IP-communicatie te beheren.

– Gebruik VPN-verbinding voor internettoegang.

– Multicast-adres en -poort 3671 (ETS) uitschakelen.

– Stel de authenticatie in bij visualisatiediensten en leid daarvoor poort 80 om.

Registratie

Om te profiteren van de volledige cursus, schrijft u zich gratis in via uw MyKNX account en volgt u de link naar ‘Online Courses’.

Yasmin Hashmi is the Editor of KNXtoday magazine.