Michael Critchfield legt uit waarom toegang vanop afstand wenselijk is, wat de valkuilen kunnen zijn en hoe men ervoor kan zorgen dat het veilig is.

KNX Secure, met zowel IP Secure als Data Secure, bereidt de KNX Standaard voor op de hogere verwachtingen en voorschriften inzake cyberveiligheid. KNX Secure ondersteunt de veiligste coderingsstandaarden volgens ISO 18033-3, zoals AES 128 CCM codering, om aanvallen op de digitale infrastructuur van gebouwen effectief te voorkomen. IP Secure houdt de IP communicatie tussen KNX Secure busdeelnemers veilig door het IP protocol zodanig uit te breiden dat alle uitgewisselde gegevens volledig gecodeerd zijn. Tegelijkertijd beschermt Data Secure gebruikersgegevens tegen ongeoorloofde toegang en manipulatie door middel van encryptie en authenticatie.

KNX-installaties kunnen beschermd worden tegen aanvallen en tegenwoordig is de keuze aan KNX Secure compatibele busdeelnemers aanzienlijk toegenomen. In bestaande KNX-installaties, mogelijk zonder KNX Secure, maar met het gemak van toegang op afstand ingeschakeld, is er echter vaak een andere dringende zorg.

Toegang op afstand

Toegang op afstand tot uw KNX-installatie is een prachtig concept, en geen nieuw idee. Lang voordat installaties konden profiteren van KNX IP Secure, was er al de vraag om toegang tot een KNX-installatie mogelijk te maken van overal ter wereld – een geweldig idee als het goed wordt uitgevoerd.

Er zijn verschillende redenen waarom toegang op afstand wenselijk is. Ten eerste is de seizoenswisseling normaal gezien een belangrijk moment voor het uitvoeren van onderhoudsbezoeken, aangezien sommige onderdelen van het systeem de laatste maanden overbodig kunnen zijn geweest. Hoewel er altijd elementen van een systeem zijn die op locatie geïnspecteerd moeten worden, betekent het vinden van manieren om systemen op afstand te testen en te ondersteunen meer gemak voor beide partijen en lagere kosten voor bezoeken op locatie. Ten tweede kan bewaking op afstand door de systeemintegrator helpen bij het opsporen van problemen en er zelfs op anticiperen voordat het een probleem wordt. En ten derde kunnen gebruikers het huis op tijd comfortabel maken voor hun op handen zijnde terugkeer.

Laat de voordeur niet open

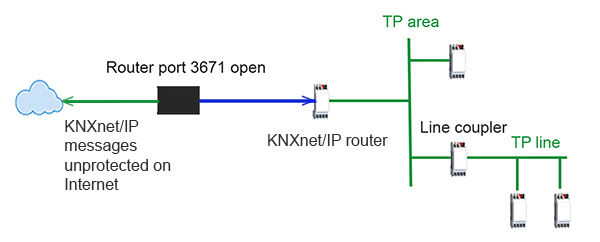

Historisch gezien werd toegang op afstand in sommige gevallen geïmplementeerd door als het ware ‘de voordeur open te zetten’, d.w.z. door gebruik te maken van ongeautoriseerde poortomleiding via poort 3671 op de netwerkrouter – de eenvoudigste aanpak en met weinig tot geen extra kosten vooraf.

Eigenaars van een netwerk wisten waarschijnlijk niet dat hun netwerkrouter was ingesteld met poort 3671 open, en terwijl dit de eigenaar toegang vanop afstand zou geven, tenzij enkele bijkomende maatregelen werden genomen, zou het ook iemand anders toegang geven, gewoon door het IP-adres van de KNX-installatie te kennen. Dus, als het netwerk gekoppeld was met een KNX-installatie, zouden mensen met slechte bedoelingen toegang kunnen krijgen via de router en mogelijk de buscommunicatie kunnen controleren en volgen, tenzij KNX IP Secure en Data Secure geïnstalleerd waren.

De tijden zijn veranderd. We hebben KNX Secure en we weten wel beter dan gewoon de KNX poort 3671 door te sturen. Opties zijn onder andere het inschakelen van KNX Secure, het opzetten van specifieke netwerken, standaard firewallprotocollen en geautoriseerde toegang tot externe toegangspoorten, het gebruik van VPN’s (Virtual Private Networks) of zelfs het instellen van een BCU (Bus Coupling Unit) wachtwoord voor uw KNX-installatie als laatste redmiddel.

Toegegeven, het is een iets grotere inspanning op voorhand, maar op lange termijn zult u zichzelf dankbaar zijn.

KNX veiligheidscontrole

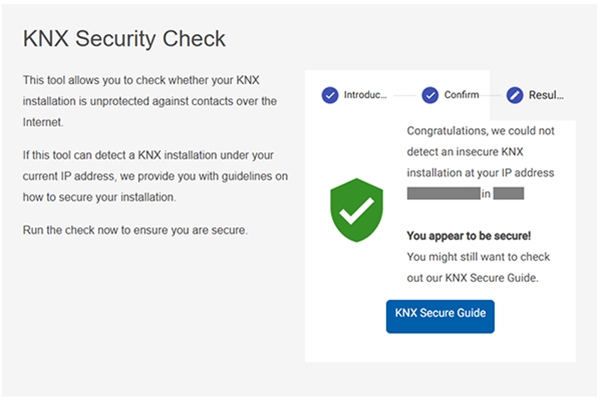

KNX Association is voortdurend in beweging, breidt de KNX Standaard uit en brengt betere, veiligere oplossingen op de markt. In 2024 hebben we de KNX Veiligheidscontrole.

Met deze tool kunt u uw eigen huidige IP-adres controleren op een open poort 3671. Het duurt maar een paar seconden – en u weet of u veilig bent of nu moet handelen.

Indien geactiveerd door de gebruiker, stuurt de security check tool een KNXnet/IP beschrijvingsaanvraag naar poort 3671 van het huidige IP-adres van de gebruiker. In het ideale geval, en in de meeste gevallen, wordt het verzoek genegeerd door de router van de gebruiker (time-out), wat betekent dat er geen verbinding tot stand kan worden gebracht, geen KNX-installatie kan worden gevonden en de gebruiker veilig lijkt te zijn. In het slechtste geval echter, zal een router die geconfigureerd is om poort 3671 open te houden, het KNXnet/IP beschrijvingsverzoek naar de KNX-installatie toelaten en zijn IP-interface zal antwoorden met zijn MAC-adres en apparaatnaam.

De tool doet geen kwaad, maar het resultaat zal de gebruiker informeren dat er actie ondernomen moet worden om de KNX-installatie te beveiligen.

Conclusie

Voer de KNX Veiligheidscontrole om uit te zoeken of uw netwerkrouter poort 3671 open heeft staan. Zo ja, dan geeft de Security Check tool, die beschikbaar is in verschillende talen, nuttige informatie over wat te doen.

Michael Critchfield is de ETS Product Manager bij KNX Association.