Si les technologies KNX IP Secure et KNX Data Secure protègent les installations KNX contre les accès locaux ou à distance non autorisés, Christian Kiefel nous rappelle que nous ne devons pas perdre de vue la sécurisation des assistants vocaux basés sur le cloud connectés aux systèmes à l’intérieur de la maison.

Le marché des assistants à commande vocale est en pleine expansion dans le monde entier et devrait connaître une croissance de 7 % par an au cours des trois prochaines années. Cet engouement est lié, en partie, à la facilité d’accès de l’utilisateur final à ces technologies sous la forme d’enceintes domestiques bon marché ou d’une fonction préintégrée dans un téléphone intelligent.

L’adoption d’assistants vocaux personnels tels qu’Alexa et Google Assistant constitue un facteur clé de la croissance de la maison intelligente. Cependant, toutes ces solutions s’appuient sur une approche axée sur le cloud où les données sont collectées et traitées dans une infrastructure informatique externe. Cette dépendance à l’égard du cloud soulève de graves problèmes de protection de la vie privée des utilisateurs et offre également une porte d’accès aux acteurs malveillants, qui sont en mesure d’attaquer ces systèmes en recourant à diverses méthodes, allant de la collecte illicite de données à des attaques sur les appareils proprement dits pour exécuter des commandes nuisibles.

Accès grâce aux « skills »

La sécurisation face aux attaques provenant de l’Internet dépend, entre autres, de la structure du système. Aujourd’hui, KNX IP Secure et KNX Data Secure garantissent l’impossibilité de tout accès non autorisé à l’installation KNX, même si le réseau ou le câble de bus est accessible.

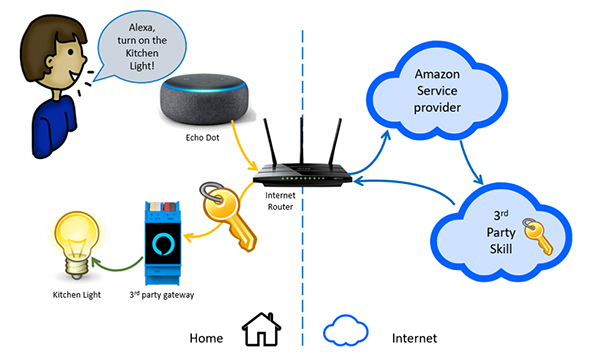

Toutefois, lorsqu’on utilise un assistant vocal tel qu’Alexa d’Amazon, il faut activer des « Skills » (compétences) pour diverses tâches. Plus de 100 000 skills de ce type, développés par des entreprises du monde entier, sont déjà disponibles. En fonction de l’application, chaque skill permet d’accéder à l’intranet interne, aux différents appareils installés dans la maison et à l’installation KNX si cela est jugé nécessaire. Cet accès est nécessaire pour que les commandes vocales puissent actionner et interroger les appareils. L’accès doit être maintenu ouvert en permanence afin qu’une commande vocale puisse être exécutée à tout moment.

Qui est responsable ?

L’accès et les données d’accès relèvent de la responsabilité du fournisseur de skills et non d’Amazon.

« Lorsque les utilisateurs se servent d’Alexa pour jouer ou chercher des informations, ils pensent souvent n’interagir qu’avec Amazon », explique Anupam Das, professeur adjoint en science informatique à la North Carolina State University. « Cependant, beaucoup d’applications avec lesquelles ils interagissent ont été créées par des tiers et nous avons identifié plusieurs failles dans le processus de contrôle actuel qui pourraient permettre à ces tiers d’accéder aux informations personnelles ou privées des utilisateurs. » [1]

Le fabricant de la passerelle Alexa installée dans la maison a également accès à l’intranet interne, ainsi qu’à l’installation KNX grâce au skill en cas de besoin. En plus des enregistrements effectués par les assistants vocaux en ligne mentionnés plus haut dans cet article, ce canal de contrôle crée un risque accru d’attaque depuis l’Internet.

Au sens figuré, la porte d’entrée de l’installation est sécurisée au plus haut niveau par KNX, mais chaque activation de skill revient pour le propriétaire à donner la clé de cette porte à des étrangers.

De plus, le propriétaire devient dépendant du fabricant de l’appareil de la passerelle tierce. Ils sont convaincus que le service, qui est généralement offert gratuitement, sera maintenu à long terme. Il faut noter que ce service est associé à des coûts de fonctionnement pour le fabricant. Dès lors, une garantie fonctionnelle qui n’est pas limitée dans le temps doit être remise en question.

Pour cette raison, il est fortement recommandé d’examiner la fiabilité du développeur ou du fabricant de l’appareil avant d’activer un skill. En outre, il convient de consulter attentivement les termes du consentement RGPD.

Autres recommandations pour augmenter la protection

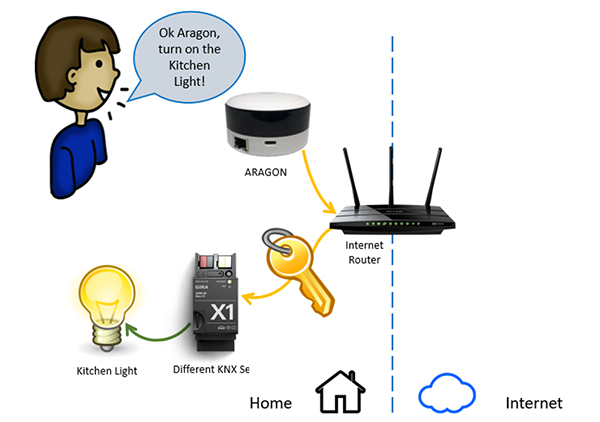

L’assistant vocal hors ligne constitue une alternative à envisager. Il est utilisé spécifiquement pour faire fonctionner une installation KNX, comme le haut-parleur intelligent Aragon de ProKNX. Aucun skill n’est requis, aucun portail Internet ne doit être activé et aucune donnée d’accès ne doit être communiquée. L’accès à l’installation KNX est géré par l’Intranet local en passant par des commandes https sécurisées. Il n’y a donc aucune possibilité d’intrusion.

Conclusion

Avec l’installation de KNX IP Secure et KNX Data Secure pour protéger les données contre les attaques ou les collectes malveillantes, un haut-parleur intelligent qui fonctionne complètement hors ligne constitue une alternative valable aux assistants génériques axés sur le cloud lors de l’installation d’un système intelligent. À l’avenir, ces options deviendront indispensables, car la protection de la sécurité des utilisateurs

devient une fonctionnalité très demandée pour les systèmes intelligents.

Références

[1] Feb. 21-24, Network and Distributed Systems Security Symposium 2021, North Carolina State University (https://news.ncsu.edu/2021/03/alexa-skill-vulnerabilities/), (https://anupamdas.org/paper/NDSS2021.pdf)

Christian Kiefel est le PDG de ProKNX, une entreprise française innovante dans le secteur de la domotique KNX qui fabrique des haut-parleurs intelligents hors ligne.