Joost Demarest spiega come gli accoppiatori di media con funzionalità KNX Security Proxy possano essere utilizzati per integrare installazioni non KNX-Secure con prodotti KNX Secure RF.

KNX Secure copre diversi casi d’uso in cui la comunicazione KNX è limitata a un gruppo di dispositivi autenticati, oppure quando la comunicazione del sistema nel suo complesso è protetta da intercettazioni o manipolazioni.

In particolare, protegge i seguenti casi d’uso:

- Accesso remoto all’impianto (KNX IP Secure Tunnelling).

- La configurazione dei dispositivi nell’installazione (KNX Data Security, KNX IP Secure Device Management).

- Comunicazione run-time di alcune applicazioni (KNX Data Security).

- Comunicazione KNX in reti IP aperte (KNX IP Secure Routing).

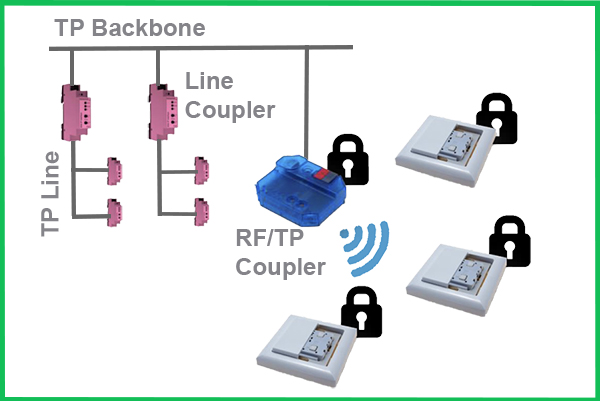

- Comunicazione KNX in sottoreti aperte (sicurezza dei dati KNX). L’ultimo caso d’uso riguarda lo scenario comune in cui un’installazione KNX cablata (eventualmente già esistente), cioè un’installazione KNX TP (twisted-pair), viene estesa con dispositivi KNX RF S-Mode tramite un accoppiatore di media.

A differenza dei cavi twisted-pair che sono nascosti dietro pareti e soffitti, e quindi forniscono una sicurezza di base contro gli attacchi esterni, lo spettro KNX RF wireless è un mezzo aperto che può essere facilmente accessibile in modo anonimo dall’esterno dell’installazione.

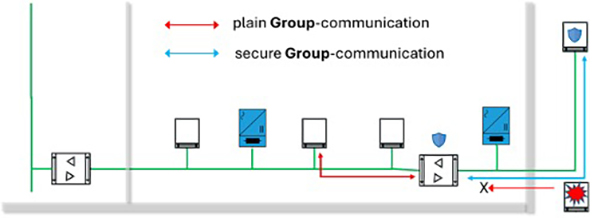

È quindi un’esigenza legittima proteggere tutte le comunicazioni all’interno di questa sottorete KNX RF, ma allo stesso tempo consentire l’integrazione di dispositivi KNX RF Secure in applicazioni non protette sul segmento KNX TP. Un esempio potrebbe essere l’aggiunta di un pulsante KNX RF protetto che partecipa allo stesso gruppo di pulsanti KNX TP non protetti e di un attuatore di interruttore luce KNX TP non protetto.

A tal fine, il dispositivo di accoppiamento che separa la sottorete da proteggere dalla sottorete non protetta, deve agire come intermediario durante l’instradamento dei frame KNX da una sottorete all’altra, e aggiungere o rimuovere in modo trasparente i dati di sicurezza KNX da o verso il frame KNX. Un dispositivo di accoppiamento con una funzionalità opzionale di proxy di sicurezza consente quindi di configurare un indirizzo di gruppo in modo sicuro per una delle sue sottoreti, ma senza sicurezza (cioè “in chiaro”) per l’altra sottorete. In altre parole, può tradurre in modo trasparente tra comunicazione sicura e normale, rendendo possibile la comunicazione in run-time tra dispositivi in diverse sottoreti attraverso questo indirizzo di gruppo.

La traduzione della comunicazione run-time unicast (point-to-point) tra sicura e normale non è supportata da un KNX Security Proxy, né lo è la comunicazione run-time broadcast (di sistema). Tuttavia, il proxy di sicurezza include metodi per abilitare temporaneamente il routing unicast e broadcast (di sistema) tra indirizzi individuali specifici.

Il proxy di sicurezza è applicabile solo agli accoppiatori di segmento, agli accoppiatori di linea e agli accoppiatori di dorsale.

Joost Demarest è il CTO/CFO di KNX Association, il creatore e proprietario della tecnologia KNX – lo standard mondiale per tutte le applicazioni di controllo della casa e degli edifici.