Il redattore di KNXtoday, Yasmin Hashmi, presenta in anteprima il nuovo corso gratuito di 30 minuti per chiunque stia per iscriversi a un corso KNX Basic certificato e abbia bisogno di comprendere i fondamenti di sicurezza del sistema.

Qualsiasi tecnologia di comunicazione è un bersaglio per gli hacker, compresi i sistemi di automazione domestica e degli edifici. La domanda di tecnologia per le case e gli edifici intelligenti sta aumentando rapidamente e, al fine di offrire una migliore esperienza all’utente, sempre più applicazioni e apparecchiature vengono aggiunte alle installazioni e interconnesse per l’accesso remoto. Senza un’adeguata protezione, tuttavia, possono rappresentare il punto più vulnerabile di un’installazione.

L’Associazione KNX è da tempo consapevole della necessità di sicurezza, ed è per questo che ha adottato misure forti per rendere sicuri i suoi sistemi, compresa l’introduzione di KNX Secure che protegge le installazioni a livello di dati interni e di IP esterni. Ma come potete, in quanto professionisti KNX, utilizzare KNX Secure e quali strategie potete adottare per garantire una solida sicurezza dei sistemi che installate?

Come impedire l’accesso agli impianti KNX

Il nuovo corso di formazione online di 30 minuti “Come prevenire l’accesso alle installazioni KNX” di KNX Association è gratuito ed è disponibile per tutti gli integratori di sistemi con un account MyKNX Il corso è un complemento ideale all ETS eCampus ed è fortemente raccomandato prima di iscriversi a un corso base KNX certificato. Chi completa il corso riceverà un certificato ufficiale.

Il corso si strutturerá in 4 capitoli:

• Fondamenti

• Scenari di possiile hackeraggio e Configurazioni sistemi KNX

• Misure di Sicurezza

• Raccomandazioni di sicurezza

Fondamenti

Questo capitolo analizza quali sono le aree particolarmente vulnerabili, come i sistemi che gestiscono informazioni critiche, ad esempio i codici di accesso, i videocitofoni, lo stato dei contatti di porte e finestre, ecc. Il documento spiega come la tecnologia KNX abbia sempre seguito tutte le normative di sicurezza necessarie e come KNX Secure garantisca la massima sicurezza offrendo una doppia protezione:

• IP KNX Secure – che estende il protocollo IP in modo tale che tutti i telegrammi e i dati trasferiti siano completamente criptati.

• KNX Secure Dati – che protegge efficacemente i dati dell’utente da accessi e manipolazioni non autorizzati mediante crittografia e autenticazione.

Rischi potenziali e configurazioni di sistema KNX

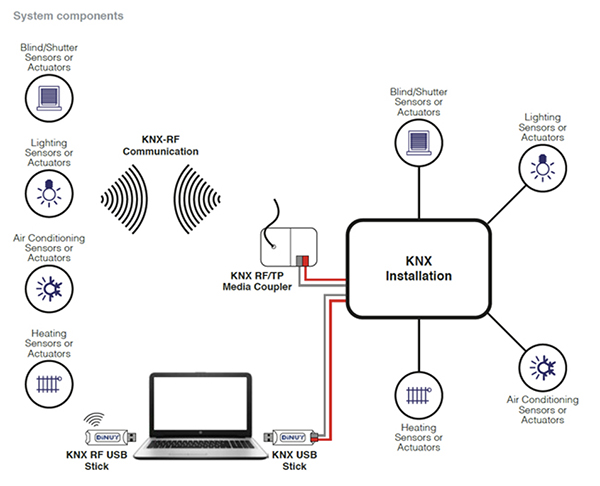

Questo capitolo esamina i diversi rischi potenziali e le strategie per affrontarli. Il documento esamina la prevenzione dell’accesso non autorizzato, sia fisico che elettronico, per diversi tipi di progetti e installazioni, tra cui:

• Un’installazione con cavo a coppie ritorte (TP) KNX senza connessione a Internet.

• Un’installazione KNX TP collegata a Internet attraverso una connessione fisica a un computer (normalmente via USB) che funge da porta.

• Un’installazione KNX TP collegata direttamente a Internet tramite un router.

• Un’installazione KNX RF.

Misure di Sicurezza

Questo capitolo descrive le misure di sicurezza raccomandate per le installazioni TP, le installazioni IP e le installazioni con accesso a Internet. Spiega inoltre come limitare la comunicazione indesiderata attraverso accoppiatori e router, come proteggere la lettura/modifica indesiderata della configurazione e come proteggere la comunicazione in tempo reale.

Raccomandazioni di Sicurezza

Questa sezione riassume i passi da compiere per mettere in sicurezza l’impianto KNX, tra cui:

• Se un’installazione è collegata a Internet, l’uso di un tunnel VPN per l’accesso è un assoluto MUST.

• Quando si utilizza KNX Secure a tunnel, utilizzare le password forti suggerite da ETS e non sostituirle con altre deboli.

• Particolare attenzione è necessaria per le installazioni in aree pubbliche senza sorveglianza: anche un sistema KNX cablato può essere vulnerabile agli attacchi.

• Le installazioni che utilizzano la comunicazione wireless sono completamente all’aperto. L’uso di KNX Secure con questo mezzo è altamente raccomandato.

• Se si dispone di una dorsale KNX IP e di altre reti IP, utilizzare la separazione delle VLAN e consentire la comunicazione solo attraverso un firewall adeguato.

• Evitare l’accesso non autorizzato ai cavi del bus con una protezione fisica.

• Impostare una password forte nel progetto ETS per proteggere la configurazione.

• Impostate una password forte per il router.

• Utilizzare i firewall per gestire la comunicazione IP.

• Utilizzare la connessione VPN per l’accesso a Internet.

• Disattivare l’indirizzo multicast e la porta 3671 (ETS).

• Impostare l’autenticazione nei servizi di visualizzazione e reindirizzare la porta 80 verso essa.

Registrazione

Per usufruire del corso completo, registratevi gratuitamente accedendo al vostro account MyKNX e seguendo il link “Corsi online”.

Yasmin Hashmi is the Editor of KNXtoday magazine.